24/7/365 Magazin

Die Kunden- und Informationszeitung der KAMP Netzwerkdienste GmbH // April 2016

Artikel 1: Der Innenausbau des neuen KAMP-Rechenzentrums ist in vollem Gang

Artikel 2: Warum die Schatten-IT so gefährlich ist

Artikel 3: KAMP DHP – als Alternative zur Schatten-IT

Artikel 4: NEU: VDSL-Anbindungen mit bis zu 100 Mbit/s

Artikel 5: Kostenlose Internetnutzung

Artikel 6: ISO 27018

Der Innenausbau des neuen KAMP-Rechenzentrums ist in vollem Gang

Bei der Erweiterung der Rechenzentrumsfläche auf über 2.000 m2 haben die Arbeiten im Inneren des Neubaus begonnen.

Was im August 2014 mit dem Zukauf angrenzender Grundstücke und dem Abriss eines Gebäudes sichtbar begann, war der Anfang eines der größten Bauvorhaben in der KAMP Firmengeschichte. Zu den nicht direkt sichtbaren Vorgängen der Rechenzentrums-Erweiterung – gehört sicherlich die optimal ausgerüstete und begehbare, fast 50 Tonnen schwere Trafostation. Diese übernimmt schon jetzt mit den mehreren verbauten Transformatoren die sichere Stromversorgung des bestehenden Rechenzentrums. Die unterbrechungsfreie Stromversorgung der neuen Rechenzentrumsbereiche wird unter anderem die leistungsstarke und zukunftsorientierte Netzersatzanlage mit Netzaggregaten von je 1.150 kVA garantieren, die in den kommenden Wochen geliefert und montiert wird. „Vorbereitend dazu wurde im Rahmen der umfangreichen Erdarbeiten schon ein 25.000 Liter fassender Kraftstofftank verbaut“, erläutert Heiner Lante.

Dank der effizienten Bauweise konnten in einer Rekordzeit von nur zwei Monaten die aufsetzenden Geschoßarbeiten, der Hallenrohbau, die umfassende Dachflächenversiegelung und die gesamten Fassadenarbeiten komplett abgeschlossen werden. „Sogar erste -Malerarbeiten im Untergeschoss und der Einbau eines Aufzuges mit 2,0t Tragkraft erfolgten schon im Dezember letzten Jahres“, so Heiner Lante, „jetzt wird der umfangreiche Ausbau des Rechenzentrums im Inneren mit Hochdruck vorangetrieben.“

Mit großen Schritten der Fertigstellung entgegen

Zug um Zug werden die Betriebsräume für die installierte Technik wie Klimatisierung, Löschanlage und Strom ausgestattet -sowie die Versorgungsleitungen und Trassen verlegt. In diesem Zusammenhang finden die über 100 neuen Stickstoff-Löschgasflaschen in einem speziellen Löschmittelraum ihren Platz. Das Löschmittel wird verdichtet, in Hochdruck-Stahlflaschen gelagert und steht dem sensiblen Gebäudemanagementsystem zur Löschung zur Verfügung. Ein 160 Quadratmeter großer Pumpenraum wird für die Zirkulation der redundanten Kühlmittelkreisläufe der verschiedenen Klimazonen sorgen.

Als Nächstes steht der Bau der sogenannten Private-Suiten, mit ihren separaten Räumen auf der Agenda. „Etwa zur Jahresmitte wird die Fertigstellung der gesamten technischen Infrastruktur abgeschlossen sein“, pro-g-nos-tiziert Heiner Lante. Ab Herbst werden die ersten Kunden ihre IT-Hardware in ihren neuen Private-Suiten aufstellen können und profitieren dann von der modernen technologischen Infrastruktur. „Das KAMP-Rechenzentrum ist schon jetzt eine der modernsten Colocationsflächen im Ruhrgebiet“, resümiert der Geschäftsführer und fügt nicht ohne Stolz hinzu „und mit unseren- neuen Rechenzentrumskapazitäten können wir Unternehmen auch zukünftig beste Infrastrukturen für IT, -Datensicherheit und höchsten Schutz für die eigene Hardware bieten.“

Warum die Schatten-IT so gefährlich ist

Die Cloud ist einfach, schnell und ein Sicherheitsrisiko für die geschäftlichen und personenbezogenen Daten von Unternehmen. Die Schatten-IT fristet ihr Dasein neben der offiziell angebotenen IT im Unternehmen. Erfahren Sie, warum diese Koexistenz enorme Risiken für Unternehmen birgt.

Ob Google Drive, Amazon AWS, Office 365 oder Dropbox, die Nutzung von Cloud-Dienstleistungen hat sich aufgrund ihrer simplen Anwendung sowohl im privaten als auch im geschäftlichen Umfeld fast unbemerkt etabliert. Gerade die Einfachheit des Zugangs zu Cloud-Services und deren Nutzung bergen jedoch insbesondere im Unternehmensbereich eine Vielzahl an unüberschaubaren Risiken. Unbemerkt von der IT-Abteilung des Unternehmens verwenden Mitarbeiter oft Cloud-Dienste, um Dateien mit Kollegen zu teilen, mit Externen gemeinsam zu bearbeiten oder um Daten zu jeder Zeit und an jedem Ort (z. B. im Home-Office) verfügbar zu haben, ungeachtet dessen, ob es sich dabei vielleicht um sensible Firmendaten handelt.

Deshalb ist es für Unternehmen unerlässlich, die mit den nicht autorisierten Cloud-Anwendungen verbundenen Risiken zu erkennen, zu analysieren und entsprechende Maßnahmen zu treffen. Für eine erfolgreiche „Abschaffung“ der Schatten-IT gibt es mehrere Lösungsansätze. Administratoren können die unerlaubte Nutzung von Cloud-Diensten durch technische Maßnahmen unterbinden oder im schlimmsten Fall sogar sanktionieren. Jedoch ist der Lösungsansatz „mit dem erhobenen Zeigefinger“ meist nicht zielführend. Der erfolgversprechendere Weg liegt meist darin, Mitarbeiter für den Schutz sensibler Daten und die Einhaltung der Compliance-Richtlinien zu sensibilisieren. Darüber hinaus sollte mit einer Risikoanalyse definiert werden, nach welchen Kriterien eine Compliance-konforme Nutzung von Cloud-Diensten möglich ist. Kriterien wie der Standort der Cloud, also auf welchem Kontinent und in welchem Land befinden sich die Daten, Sicherheitsaspekte wie zum Beispiel die Güte des Rechenzentrums in dem der Cloud-Dienst betrieben wird, eingesetzte Sicherungsverfahren zum Schutz vor unbefugtem Zugriff der Daten z. B. durch Industriespionage oder Hacker, der Verlust von Daten durch fehlende Datensicherungsmaßnahmen und die Frage nach der Haftung bei nicht konformen Umgang mit Firmendaten, Datenverlust, Missbrauch oder Spionage sollten dabei im Fokus stehen.

Um der Schatten-IT wirkungsvoll entgegen treten zu können, ist es wichtig, den Einsatz von Cloud-Diensten nicht per se zu verbieten, sondern den Mitarbeitern gleichwertige und einfache Alternativen anzubieten, die den Datenschutz und die eigenen Compliance-Richtlinien erfüllen. Das dies für Administratoren und IT-Sicherheitsbeauftragte nicht ganz einfach ist, erkennt man, wenn man sich zum Beispiel nur zwei Standard-Punkte einer Risikoanalyse näher anschaut. Zum Beispiel ergibt die Frage nach dem Standort, wenn nur ein europäischer Cloud-Dienst in Frage kommt, dass nur noch 14,3 % der am Markt befindlichen Cloud-Dienste dieses Kriterium erfüllen (s. Abb. 1). Bei der Frage nach einem wichtigen Sicherheitskriterium sieht es ähnlich aus. Zum Beispiel die eingesetzten Sicherungsverfahren zum Schutz der Daten vor Dritten, liefert mit 15,4% ein ähnliches Ergebnis bei den möglichen Anbietern (s. Abb. 2). Noch kleiner wird die Auswahl, wenn Sie die beiden Fragen miteinander kombinieren. Zugegeben, es ist nur ein Zahlenspiel, es verdeutlicht jedoch, wieviele Anbieter wegfallen, wenn man das Thema Schatten-IT ernst nimmt.

Fazit

Den Zeitaufwand einer Risikoanalyse scheuen viele IT-Abteilungen, da diese Zeit für jeden verwendeten Dienst aufgewendet werden müsste. Im folgenden Bericht stellt Ihnen die 24/7/365-Redaktion eine spannende Lösung vor, wie Sie Ihren Mitarbeitern mit geringem administrativen Aufwand, viele Alternativen anbieten können und trotzdem die volle Datenhoheit behalten sowie den Compliance-Richtlinien entsprechen.

Abbildung 2: Schaubild zur Nutzungsverteilung der Mehr-Faktor-Authentifizierung bei Cloud-Anbeitern weltweit.

KAMP DHP – als Alternative zur Schatten-IT

Eine wirkliche Alternative um der Schatten-IT entgegen zu wirken, muss die vom Nutzer gewünschte Einfachheit und die vom Unternehmen geforderte Sicherheit der Compliance-Richtlinien miteinander verbinden. DHP bietet Administratoren Werkzeuge für einen sicheren Datenaustausch mit Dritten oder zum kollaborativem Arbeiten. Erfahren Sie, welche Vorteile KAMP DHP gegenüber herkömmlichen Cloud-Diensten hat und welche Möglichkeiten es in DHP gibt, Cloud-Services sicher für Mitarbeiter zur Verfügung zu stellen.

Offizielle Alternativen anbieten

Um der Schatten-IT entgegenzutreten gibt es im groben zwei Strategien: die Anwender aufspüren und die Nutzung unerlaubter Cloud-Dienste unterbinden oder offizielle Alternativen für die Wünsche und Bedürfnisse der Fachabteilungen durch die IT-Abteilung anbieten. Der Dynamic Hardware Pool von KAMP bietet IT-Abteilungen ein wirkungsvolles und leistungsstarkes Werkzeug, welches sich optimal in das interne Firmennetzwerk und die eigenen Compliance-Regeln integrieren lässt.

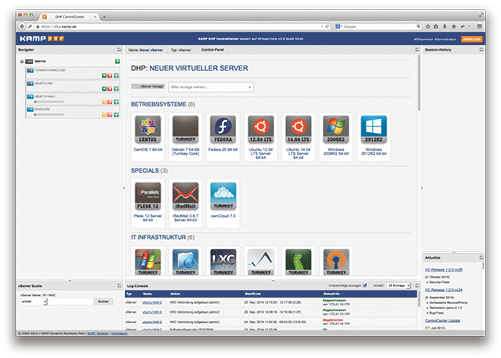

Über 100 Applikationen bereits vorinstalliert

Selbstverständlich geht nichts über das selbstständige Einrichten und Härten von eigenen Server-Applikationen. Aber um schnell und unkompliziert Anwendungen auf ihre Tauglichkeit zu prüfen stehen in DHP über 100 unterschiedliche Turnkey-Linux Appliances „Ready to use“ per Knopfdruck zur Verfügung. So ist zum Beispiel das einfache Bereitstellen von eigenen Filehosting-Diensten wie Owncloud oder Seafile innerhalb von wenigen Minuten möglich. Eine Installation der Open Source Software Docker erweitert die Anzahl möglicher Applikationen zum Testen um ein Vielfaches. Dedizierte Firewallregeln pro vServer sorgen dafür, dass der Server nur über jene Ports erreichbar ist, die er für die Dienstbereitstellung benötigt.

Das Unternehmen behält die Datenhoheit in DHP

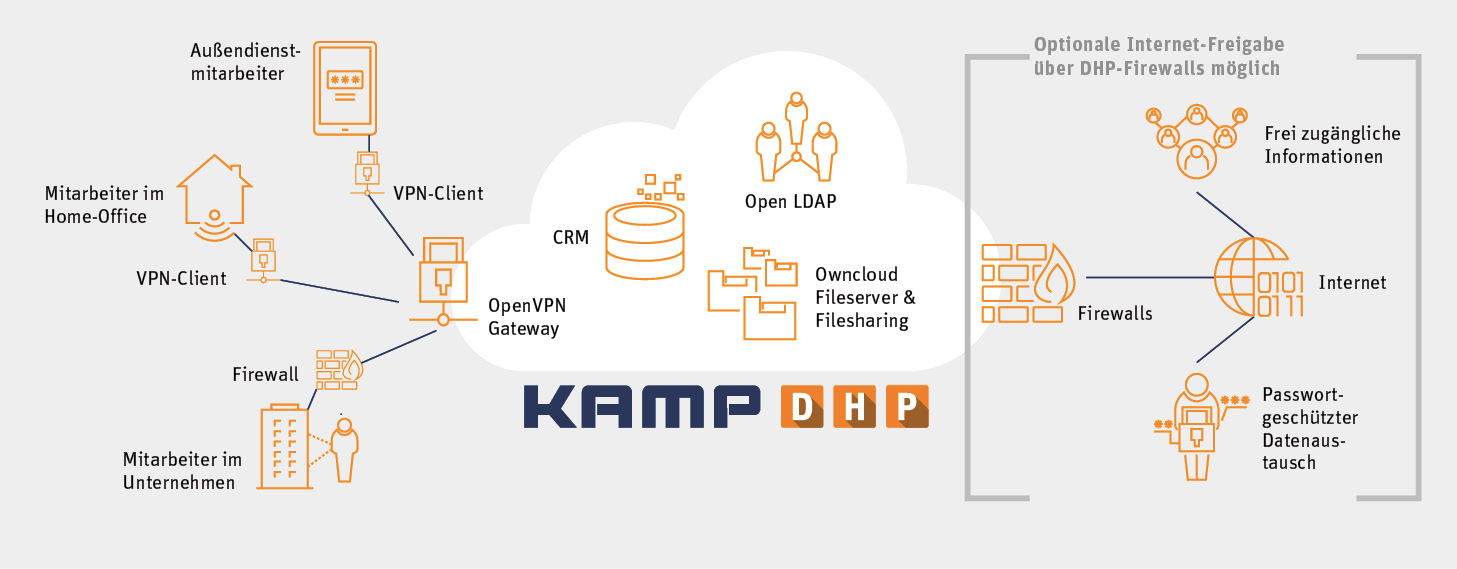

Der Administrator entscheidet, wie die Daten in DHP gespeichert werden und weiß, wer darauf Zugriff hat. Ebenfalls ist dem Administrator damit bekannt, wo die Daten gespeichert werden: im KAMP-Rechenzentrum. KAMP arbeitet als ISO 27001, ISO 27018 und ISO 9001 zertifizierter Dienstleister in DHP mit sehr strengen Datenschutzrichtlinien und hat diese auch in „Technisch Organisatorischen Maßnahmen“ (sog. TOM) und einem separaten Vertrag zur Auftrags-datenverarbeitung dokumentiert. Dadurch ist die Basis für ein datenschutzkonformes Speichern und Verarbeiten von Daten gewährleistet. Diese umfangreiche Kontrollmöglichkeit komplettiert die Option zum Beispiel den Zugriff auf die im Dynamic Hardware Pool gespeicherten Daten per VPN-Appliance (Virtual Private Network) zu steuern. Schon in einem DHP-Starterpaket für 1,70 Euro pro Tag* erhalten Administratoren enorm umfangreiche Möglichkeiten für die Konfiguration einer sicheren hybriden Unternehmens-Cloud. Der folgende Absatz soll den Aufbau in DHP wie in Abbildung 1 dargestellt näher beleuchten.

Mit geringem Aufwand zur eigenen sicheren hybriden Unternehmens-Cloud

Unabhängig davon, ob sich Mitarbeiter im Unternehmen, im „Home-Office“ oder auch im Außendienst (Mobil) befinden, sollte der Zugriff auf die in DHP konfigurierten Dienste/Server (in unserem Beispiel ein File-Server, ein Open LDAP Server und ein CRM Server) immer über ein sog. VPN Gateway erfolgen. Auf diesem Weg ist ein Zugriff vom Internet für unbefugte Personen nahezu unterbunden.

Dazu muss in DHP eine OpenVPN Appliance installiert werden. Hierbei kann der Administrator zwischen zwei OpenVPN Appliances wählen. Die erste Appliance mit dem Namen „DHP“ gewährt einem per VPN verbundenen Client „nur“ den Zugriff auf die in DHP konfigurierten Server. Die zweite Appliance gibt einem verbundenen Mitarbeiter zusätzlich zum DHP-Server-Zugriff auch Zugriff auf den zentralen Internet-Outbreak des DHP Basispakets. Zu beachten ist, dass über die DHP-Firewall nur das OpenVPN Gateway vom Internet aus erreichbar sein darf. Alle anderen virtuellen Server müssen über die jeweiligen DHP-Firewallregeln so konfiguriert werden, dass sie vom Internet aus nicht erreichbar sind. Auf diesem Weg nimmt das OpenVPN Gateway die Position eines „Türstehers“ ein.

Für jeden Mitarbeiter wird ein individuelles VPN-Zertifikat erzeugt, welches in einer VPN-Client-Software z. B. dem Computer im „Home-Office“ hinterlegt wird. Zusätzlich können auch mobile Endgeräte, wie Notebooks, Smartphones oder Tablets sicher in das Szenario mit eingebunden werden. Ab jetzt kann jeder Mitarbeiter mit VPN-Zertifikat über jeden Internetzugang geschützt auf die in DHP bereitgestellten Dienste des Unternehmens zugreifen, ohne dabei sensible Unternehmensdaten auf unternehmensfremden Cloud-Diensten zu speichern.

NEU: VDSL-Anbindungen mit bis zu 100 Mbit/s

KAMP erweitert mit den Professional VDSL-Tarifen sein Anbindungs-Portfolio um eine weitere Anbindungsart, die mit hohen Bandbreiten geschäftlichen Anforderungen gerecht werden. Unter den DSL Varianten ermöglicht VDSL (Very High Speed Digital Subscriber Line) den höchsten Datendurchsatz pro Sekunde. Eine preislich interessante Alternative, besonders wenn ein SDSL-Anschluss nicht verfügbar oder der Datendurchsatz zu gering ist.

Um die Herausforderungen eines immer größeren Datenaufkommens zu meistern, unterliegen Datennetze einem stetigen Wandel. Die Anforderungen nach hohen Bandbreiten steigen aufgrund einer zunehmend komplexeren Verzahnung der digitalen Prozesse. Gerade hier liegt der Vorteil des neuen IP-Bitstream Produkts „KAMP Professional VDSL“. Mit den hohen Downstream-Geschwindigkeiten von bis zu 100 Mbit/s und bis zu 40 Mbit/s Upstream gestaltet es sich als interessante und performante Alternative zu den bisherigen DSL-Leitungen.

KAMP Business-Anbindungen bieten mehr

Die KAMP Professional VDSL-Tarife bieten einen zuverlässigen und professionellen Breitband-Internetzugang, der exklusiv für Unternehmen und Gewerbetreibende bestimmt ist. Die ausschließlich durch Geschäftskunden unternehmerisch genutzte KAMP Backbone-Infrastruktur sichert mit bis zu 20 Gbit/s optimale Bandbreiten und Leistungsreserven bei allen Business-Anbindungen von KAMP. Durch umfangreiche Peerings optimiert KAMP stetig die Paketlaufzeiten und bildet damit das leistungsstarke Rückgrad für eine professionelle, geschäftliche Datenkommunikation. Ein proaktives Überwachen aller aktiven Leitungskomponenten ist dabei eine Selbstverständlichkeit.

Schnell, sicher und mit festem IP-Netz

Eine feste IP-Adresse ist in den unterschiedlichen KAMP Professional VDSL Tarifen schon enthalten. Ergänzend ist es auch möglich, einen professionellen, individuell vorkonfigurierten Cisco-Router der 800er Serie mit statischem 8er IPv4 Netz zu mieten. Ein statisches /64 IPv6-Netz oder ein größeres IPv4-Netz nach RIPE ist auf Wunsch ebenfalls kostenfrei erhältlich. Ein konstantes Hardwaremonitoring mit kostenfreien Softwareaktualisierungen gehören wie ein „Next Business Day“-Hardware-Austausch im Störungsfall und ein proaktives 24/7/365-Leitungsmonitoring durch das KAMP-NOC, zum Cisco-Router-Leistungspaket. Wie bei allen KAMP Produkten haben Kunden auch bei Professional VDSL einen persönlichen Ansprechpartner und im Störfall einen kompetenten technischen Support.

KAMP VDSL Professional – High Speed Internet -exklusiv für Unternehmen

Kostenlose Internetnutzung

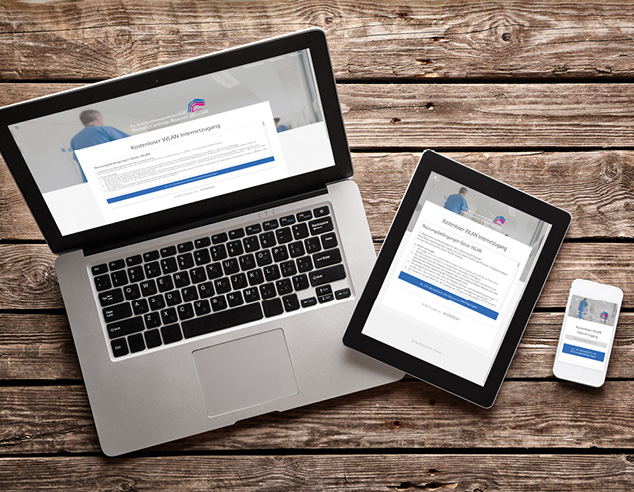

Eine Verbindung zum Internet wird heute immer wichtiger. Grund genug für die Ev. Krankenhausgemeinschaft Herne | Castrop-Rauxel seinen Besuchern und Patienten Internet zur Verfügung zu stellen. KAMP kon-zipierte hierfür die technologische Plattform und das Management.

In einigen öffentlichen Bereichen, wie zum Beispiel der -Cafeteria steht Besuchern und Patienten in den Häusern der Evangelischen Krankenhausgemeinschaft Herne | Castrop-Rauxel nun kostenloses Internet über WLAN zur Verfügung.

Im Zuge der Netzwerkumstellung auf das neue Next Generation Network (NGN) in allen Häusern der Krankenhausgemeinschaft ist auch der flächendeckende WLAN-Ausbau enthalten. KAMP konzipierte das neue kabellose Netzwerk mit Access Points und Access Controllern von Cisco, die sich perfekt in das neue, Cisco-homogene NGN der Kranken-hausgemeinschaft einfügt. Nach einer Gesetzesänderung des Telemedien-Gesetzes im vergangenen Jahr lag es für die serviceorientierte Krankenhausgemeinschaft nahe, Teile dieser WLAN-Infrastruktur auch für eine kostenlose Internetnutzung zur Verfügung zu stellen. Das Team um Michael Lante, einer der beiden Geschäftsführer von KAMP, realisierte dabei ein mehrgliederiges Anmeldungskonzept, welches den Zugang und die Administration definierter Benutzer ermöglicht und eine schnelle Anmeldung zur reinen Internetnutzung für Gäste und Patienten zur Verfügung stellt. Und das unabhängig von den Endgeräten der Benutzer.

ISO 27018

ISO bestätigt den hohen Datenschutz der KAMP Cloud-Services

Seit KAMP im Jahr 2012 die Vorgaben der internationalen Norm ISO/IEC 27001 für IT-Sicherheit und Datenschutz umgesetzt hat, profitieren KAMP-Kunden von nachweislich hohen Sicherheitsstandards für ihre Unternehmensdaten.

Nun hat sich KAMP als einer der ersten Anbieter von Cloud-Diensten „Made in Germany“ den strikten Regularien des neuen Datenschutzstandards, der DIN EN ISO 27018, erfolgreich unterzogen. „Die ISO 27018 baut auf der erfolgreichen Umsetzung unseres in der ISO/IEC 27001 umgesetzten Informationssicherheitsmanagementsystems auf und ergänzt dieses mit datenschutzrechtlichen Richtlinien für die Implementierung von Maßnahmen zum Schutz personenbezogener Daten in der Cloud“, erklärt Dina Knorr, IT-Sicherheitsbeauftragte und Zuständige für die Zertifizierungen bei KAMP.

KAMP erhält die DIN EN ISO 27018 Konformitätsbescheinigung für alle cloud-basierten Dienstleistungen wie der Virtual-Core® Hosted Cloud, dem KAMP-Dynamic Hardware Pool und die, die im Rahmen von Infrastructure as a Service-Produkten zukünftig angeboten werden. KAMP Kunden können sich damit auf einen nachprüfbaren Datenschutz verlassen, der weit über ein -gutes Bauchgefühl hinausgeht.